Sind Ihre digitalen Identitäten sicher? Die erschreckende Wahrheit ist: Ihre E-Mail-Adresse könnte bereits Teil eines Datenlecks geworden sein, ohne dass Sie es wissen.

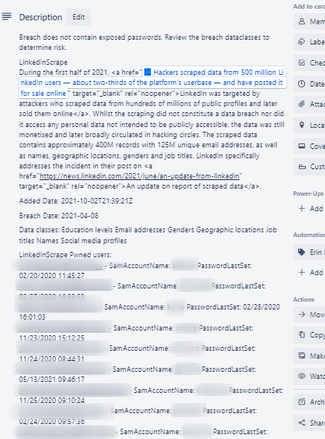

In der heutigen digitalen Welt sind Datenlecks allgegenwärtig. Von kleinen bis hin zu riesigen Unternehmen, niemand ist immun gegen Cyberangriffe. Diese Angriffe führen oft dazu, dass sensible Informationen wie E-Mail-Adressen, Passwörter und persönliche Daten gestohlen und im Internet veröffentlicht werden. Websites wie Have I Been Pwned (HIBP) bieten ein wichtiges Werkzeug, um festzustellen, ob Ihre E-Mail-Adresse von einem solchen Vorfall betroffen ist. Ein Paste ist dabei ein entscheidender Indikator. Diese Pastes sind Informationen, die auf öffentlich zugänglichen Websites geteilt werden, oft als erste Anzeichen eines Datenlecks. HIBP importiert diese Informationen automatisch, wobei sie meist kurz nach dem Posten wieder entfernt werden. Aber die Schäden sind oft bereits angerichtet.

Um das Ausmaß der Bedrohung besser zu verstehen, werfen wir einen genaueren Blick auf die Schlüsselfigur hinter dieser wichtigen Ressource, Troy Hunt, und die Funktionsweise von Have I Been Pwned.

| Bereich | Informationen |

|---|---|

| Name | Troy Hunt |

| Berufliche Positionen | Microsoft Regional Director, Microsoft Most Valuable Professional, Blogger |

| Website | troyhunt.com |

| Bekannt für | Erstellung von Have I Been Pwned, Experte für Informationssicherheit, internationaler Redner |

| Gründungsdatum von HIBP | 2013 |

| Schlüsselkompetenzen | Webentwicklung seit Mitte der 90er Jahre, umfassendes Wissen über Datenlecks und Informationssicherheit |

| Relevante Publikationen | Blogger auf troyhunt.com, Beiträge auf diversen Fachkonferenzen |

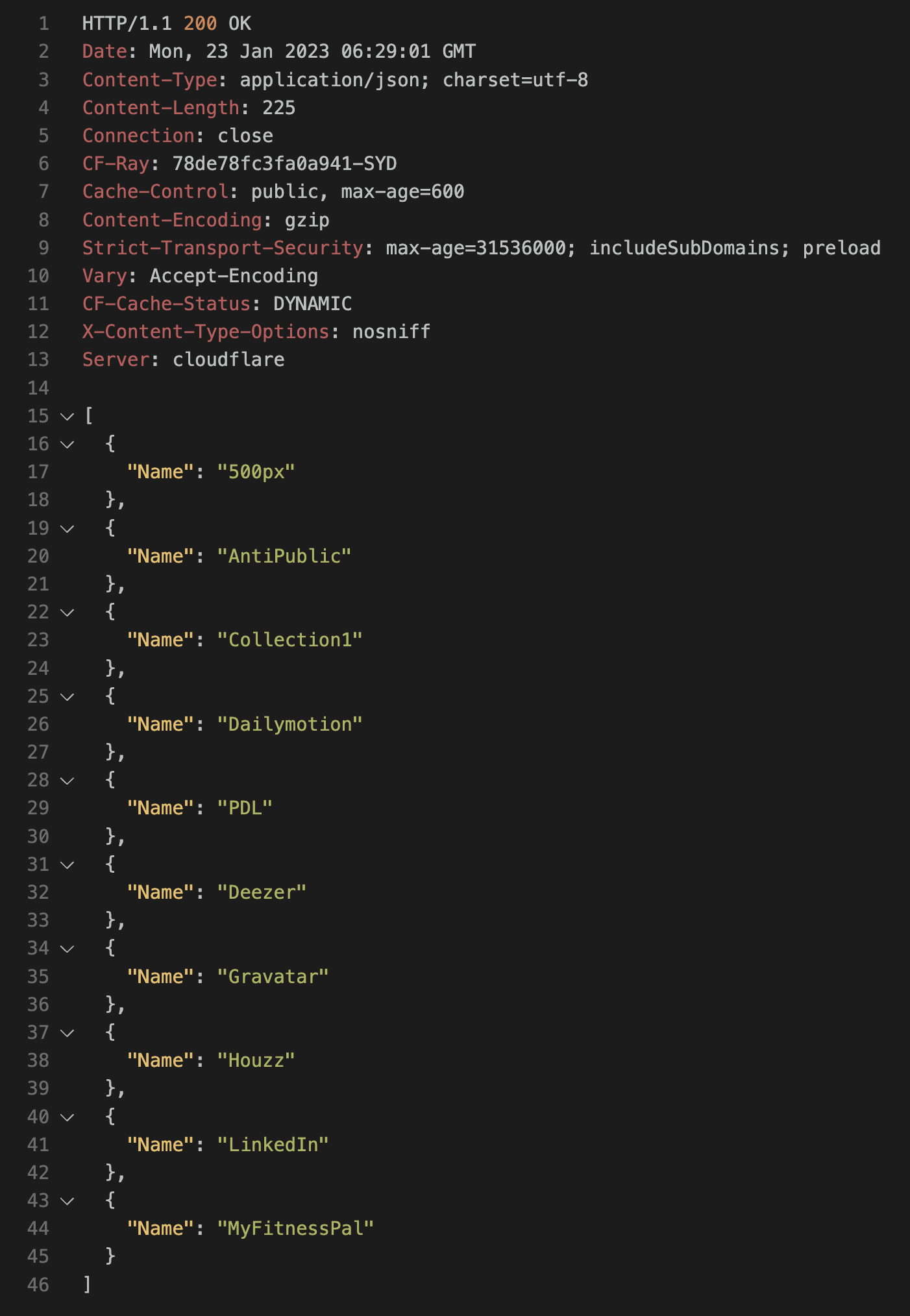

Die Funktionsweise von HIBP ist relativ einfach, aber sehr effektiv. Auf der Website können Nutzer ihre E-Mail-Adresse eingeben und überprüfen, ob diese in bekannten Datenlecks gefunden wurde. Das System durchsucht eine riesige Datenbank, die ständig mit Informationen aus verschiedenen Quellen aktualisiert wird. Dazu gehören geleakte Datenbanken, Passwörter, Pastes und andere öffentlich zugängliche Daten. Wenn Ihre E-Mail-Adresse in einem der gefundenen Datensätze enthalten ist, erhalten Sie eine Benachrichtigung. Dies ermöglicht es Ihnen, umgehend Maßnahmen zu ergreifen, um Ihre Konten zu schützen.

Ein besonderer Aspekt sind die Pastes. Wie bereits erwähnt, handelt es sich dabei um Informationen, die auf Websites veröffentlicht werden, die dem Teilen von Inhalten dienen. Oft sind dies frühe Anzeichen von Datenlecks. HIBP importiert und analysiert diese Daten automatisch, um betroffene E-Mail-Adressen zu identifizieren. Obwohl diese Informationen meist schnell wieder entfernt werden, können sie bereits Schaden anrichten, da sie oft Zugangsdaten oder andere sensible Informationen enthalten.

Die Nutzung von Tools wie 1Password ist entscheidend, um Ihre Konten zu schützen. Starke, eindeutige Passwörter sind unerlässlich, um das Risiko zu minimieren, dass ein einzelnes Datenleck alle Ihre Konten gefährdet. Ein Passwort-Manager generiert sichere Passwörter und speichert diese sicher, sodass Sie sich nicht jedes Passwort merken müssen.

Die FAQs von HIBP liefern weitere wichtige Informationen. Alle E-Mails von HIBP werden von der Adresse gesendet. Wenn Sie eine E-Mail von HIBP erwarten (z.B. die Bestätigungs-E-Mail für Benachrichtigungen) und diese nicht erhalten, sollten Sie diese Adresse in die Whitelist Ihres E-Mail-Programms aufnehmen. In den meisten Fällen liegt das Problem bei dem E-Mail-Server des Empfängers, der die E-Mail blockiert.

Doch wie funktionieren die Stealer-Logs, und sind sie für jedermann zugänglich? Die Antwort ist im Wesentlichen: ja. Die Überprüfung Ihrer persönlichen E-Mail-Adresse in den Stealer-Logs ist kostenlos. Bezahlte Abonnements sind nur für domänenweite Suchanfragen gedacht. Dies bedeutet, dass Sie ohne zusätzliche Kosten nachsehen können, ob Ihre Daten in den Protokollen von Schadprogrammen wie Stealern gefunden wurden.

Die Schritte zur Überprüfung von Stealer-Logs für eine einzelne E-Mail-Adresse sind unkompliziert und zugänglich für jeden Benutzer. Die genauen Anweisungen sind auf der HIBP-Website zu finden, wodurch die Nutzung des Dienstes einfach und benutzerfreundlich gestaltet wird.

Die Verwendung von HIBP ist ein wichtiger Schritt zur Verbesserung Ihrer Online-Sicherheit. Indem Sie regelmäßig überprüfen, ob Ihre E-Mail-Adresse in Datenlecks gefunden wurde, können Sie frühzeitig Maßnahmen ergreifen und potenzielle Schäden minimieren. Denken Sie daran, starke Passwörter zu verwenden und einen Passwort-Manager einzusetzen, um Ihre Konten optimal zu schützen. Die digitale Sicherheit ist ein fortlaufender Prozess, und die Nutzung von Tools wie HIBP ist ein wichtiger Bestandteil dieses Prozesses.

Die frühzeitige Identifizierung von Datenlecks ist entscheidend, da Cyberkriminelle diese Informationen nutzen können, um Identitätsdiebstahl zu begehen, finanzielle Verluste zu verursachen oder sensible Daten zu stehlen. Durch die regelmäßige Überprüfung Ihrer E-Mail-Adresse können Sie potenziellen Schaden verhindern oder zumindest minimieren.

Die kontinuierliche Aktualisierung der HIBP-Datenbank mit den neuesten Datenlecks ist ein weiterer wichtiger Aspekt. Troy Hunt und sein Team arbeiten ständig daran, neue Datenquellen zu identifizieren und in die Datenbank zu integrieren. Dies stellt sicher, dass die Benutzer stets über die neuesten Bedrohungen informiert werden und ihre Konten entsprechend schützen können.

Zusätzlich zu der Überprüfung auf Datenlecks bietet HIBP auch weitere nützliche Funktionen. Beispielsweise können Sie Benachrichtigungen einrichten, um über zukünftige Datenlecks informiert zu werden, die Ihre E-Mail-Adresse betreffen. Dies ermöglicht es Ihnen, sofort zu reagieren, sobald neue Informationen verfügbar sind.

Die Nutzung von HIBP ist ein wichtiger Bestandteil einer umfassenden Sicherheitsstrategie. Es ist jedoch nur ein Werkzeug von vielen. Zusätzlich zu der Verwendung von HIBP sollten Sie auch andere Sicherheitsmaßnahmen ergreifen, wie z. B. die Aktivierung der Zwei-Faktor-Authentifizierung (2FA) für Ihre Konten. Dies erhöht die Sicherheit erheblich, da selbst wenn Ihr Passwort gestohlen wird, ein Angreifer keinen Zugriff auf Ihr Konto erhält, ohne auch Zugriff auf Ihr zweites Authentifizierungsgerät (z.B. Ihr Smartphone) zu haben.

Seien Sie wachsam und informieren Sie sich regelmäßig über die neuesten Bedrohungen und Sicherheitspraktiken. Cyberkriminelle entwickeln ständig neue Methoden, um an Ihre Daten zu gelangen. Indem Sie sich kontinuierlich weiterbilden und bewährte Sicherheitsmaßnahmen ergreifen, können Sie das Risiko, Opfer eines Cyberangriffs zu werden, erheblich reduzieren.

Die Welt der Informationssicherheit ist komplex und ständig im Wandel. Have I Been Pwned ist ein wertvolles Werkzeug, das von einer Person mit tiefgreifendem Fachwissen geschaffen wurde. Es dient als wichtige Ressource für jeden, der seine Online-Sicherheit ernst nimmt. Nutzen Sie die Tools, informieren Sie sich und ergreifen Sie proaktive Maßnahmen, um Ihre digitalen Identitäten zu schützen. Ihre Daten sind es wert!